“核弹级”漏洞被曝!危害堪比“永恒之蓝” 或影响70%以上企业

雷峰网报道

昨日夜间,Apache Log4j2引发严重安全漏洞,疑似很多公司的服务器被扫描攻击,一大批安全人员深夜修bug,堪称“核弹级”漏洞。

经专家研判,该漏洞影响范围极大,且利用方式十分简单,攻击者仅需向目标输入一段代码,不需要用户执行任何多余操作即可触发该漏洞,使攻击者可以远程控制用户受害者服务器,90%以上基于java开发的应用平台都会受到影响。

log4j是Apache的一个开源项目,是一个基于Java的日志记录框架。Log4j2是log4j的后继者,被大量用于业务系统开发,记录日志信息。很多互联网公司以及耳熟能详的公司的系统都在使用该框架。

据网友描述:“百度的主页搜索被黑了,所有Java同学起床修bug,影响很大”。

此次Log4j2 远程代码执行漏洞,已经被攻击者利用并公开扩散。触发条件:只要外部用户输入的数据会被日志记录,即可造成远程代码执行。

有网友表示:“可以说是灾难性的漏洞,比之前的fastjson和shiro还要严重,这个漏洞估计在之后三四年内还会继续存在”。

如果被攻击,影响的范围堪比2017年“永恒之蓝”病毒,当年的WannaCry勒索病毒,致使美国、英国、俄罗斯、中国等至少150个国家,30万名用户中招。

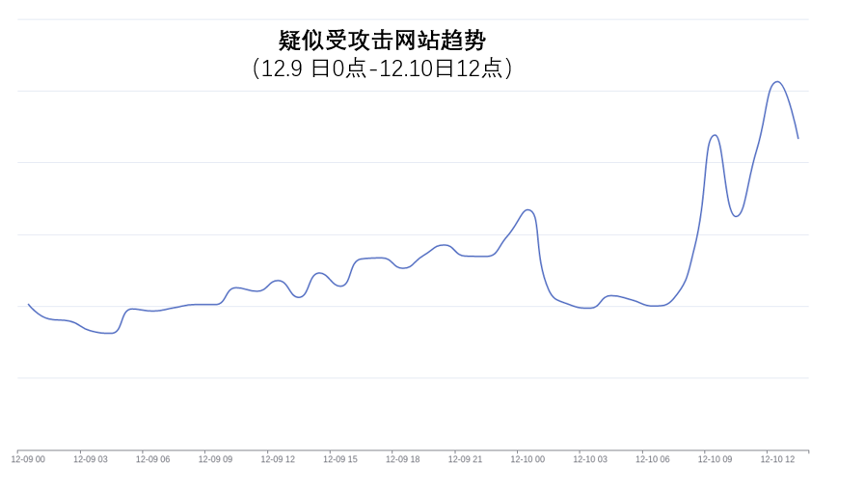

雷峰网从奇安信集团了解到,根据安域云防护的监测数据显示,截至12月10日中午12点,已发现近1万次利用该漏洞的攻击行为。奇安信应急响应中心已接到十余起重要单位的漏洞应急响应需求,已于12月9日晚间将漏洞信息上报了相关主管部门。补天漏洞响应平台负责人介绍,12月9日深夜,仅一小时内就收到白帽黑客提交的百余条该漏洞的信息。

安全专家还表示,开源软件安全治理是一项任重道远的工作,需要国家、行业、用户、软件厂商都重视起来并投入才能达到良好效果。

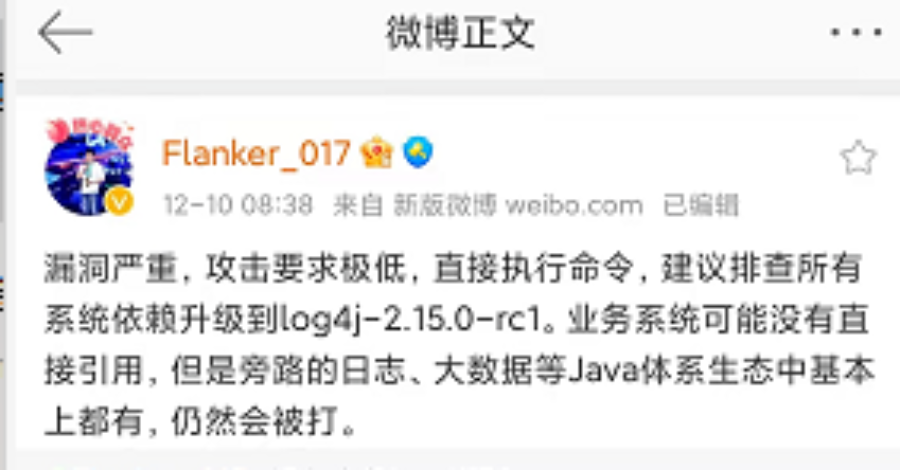

天才黑客、前拼多多安全大牛Flanker也在微博中表示:"漏洞严重,建议排查所有系统依赖升级到log4j-2.15.0-rc1。业务系统可能没有直接引用,但是旁路的日志、大数据等Java体系生态中基本上都有,仍然会被打。"

奇安信分析

在漏洞威胁方面,根据奇安信网络空间测绘平台(Hunter)截至2021年12月10日的测绘数据,依据排名前10的Java组件统计分析,受Apache Log4j代码执行漏洞影响的前十大省级单位(含直辖市、自治区、特别行政区)分别为北京市、广东省、香港特别行政区、江苏省、上海市、浙江省、湖北省、山东省、河南省、安徽省。

其中北京市受该漏洞影响最大,暴露在公网上的资产总数为1,763,977个,占北京市Web资产总数比例大于10%。

在实际生产环境,虽然很多系统并未使用Java,但后台的服务中大量使用了ElasticSearch、Kafka、Estorm、Logstash等Java实现的开源组件,也会通过前台的输入产生实际影响。因此,实际影响面远超想象。

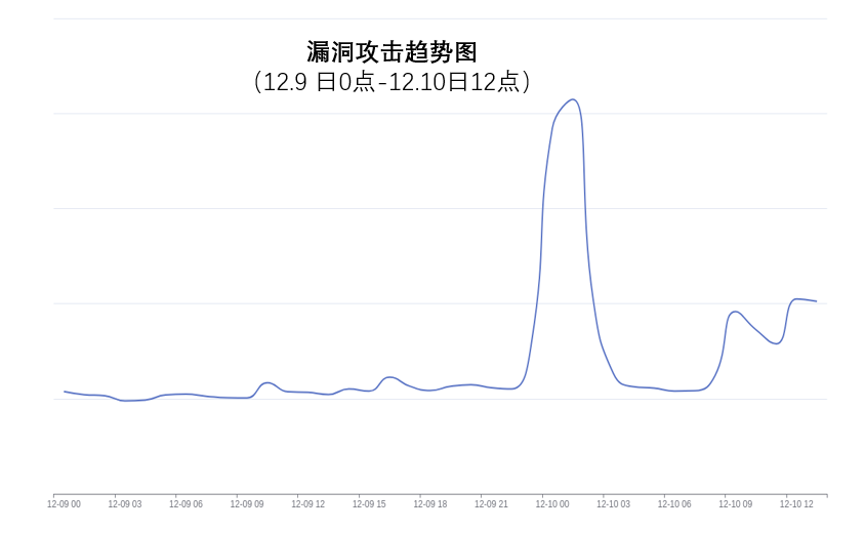

在利用该漏洞的攻击数量方面,根据奇安信司南平台监测数据显示,首次攻击量级波动出现在12月9日下午16点,随后趋于平静。到凌晨0点开始,攻击数量出现大幅度增加,并持续2个多小时。到10日上午9点和12点,攻击数量再次出现两个高峰。

奇安信安全专家表示,本次漏洞之所以影响范围极大,其核心仍然是软件供应链安全问题。由于该组件应用范围十分广泛,所有使用该组件的所有产品都会受到漏洞影响,因此对其下游造成的软件供应链安全隐患巨大。

奇安信司南平台还显示,本次受到攻击行为的客户分布非常广泛,IT通信(互联网)、高校、工业制造、金融、政府、医疗卫生、运营商等几乎所有行业都受到波及,全球知名科技公司、电商网站等也未能幸免。其波及面和威胁程度,均堪比2017年的“永恒之蓝”。

奇安信安全专家建议,广大客户请联系厂商获取修复后的官方版本,或者以下解决方案来精准防护该漏洞:

奇安信网站应用安全云防护系统已更新防护特征库

奇安信网神智慧防火墙产品防护方案

奇安信天眼新一代安全感知检测方案

奇安信开源卫士已更新

奇安信网神统一服务器安全管理平台更新入侵防御规则库

奇安信椒图服务器安全管理系统防护方案

奇安信天擎终端安全管理系统防护方案

奇安信态势感知与安全运营平台(NGSOC)检测方案

奇安信网神网络数据传感器系统产品检测方案

奇安信天问软件供应链安全分析系统

此外,奇安信天眼已对外发布针对该漏洞的加特林log4j2漏洞专项检测工具,支持内网环境的检出。补天漏洞响应平台已经收到大量关于该漏洞的报告,并开展专项众测活动,让补天平台众多白帽子为客户提供及时专业的安全漏洞检测服务。全球鹰每日进行全网扫描,同步更新测绘数据,并对数据做持续跟踪分析,及时发现存在的漏洞和问题。

本文部分内容来源于雷峰网 阅读原文了解更多